TokenIM 2.0是基于区块链技术的加密通讯平台,旨在提供一个安全、私密、去中心化的通讯解决方案。它通过利用先进的加密技术,确保用户的通讯内容不会被第三方窃取或篡改。

#### 1.2 TokenIM的发展历程自从TokenIM推出以来,它经历了多次版本更新,逐步加入了更多的功能和安全特性。TokenIM 2.0是其最新版本,解决了前期版本中存在的安全隐患和使用便捷性问题。

#### 1.3 主要特性与功能TokenIM 2.0具有多种优秀特性,如端到端加密、跨平台兼容、以及用户自定义的隐私设置等。用户不仅可以进行文本聊天,还能发送文件和进行实时语音通话。

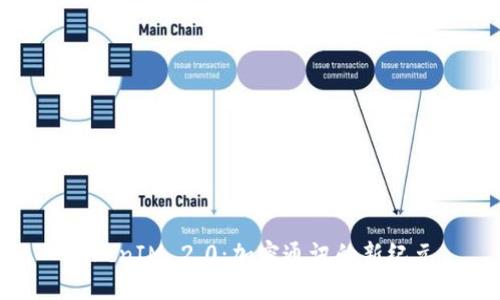

### 二、TokenIM 2.0的核心技术 #### 2.1 区块链技术概述区块链技术是TokenIM 2.0的基础,它通过去中心化的方式确保数据的安全和透明。每一条通讯记录都会被加密并存储在区块链上,确保只有通信双方才能访问。

#### 2.2 数据加密技术TokenIM采用了现代加密技术,如AES-256加密算法,来保障用户信息的安全性。这种加密技术使得即使数据被截获,攻击者也无法解读内容。

#### 2.3 分布式网络架构TokenIM 2.0使用分布式网络架构,避免了单点故障的风险。通过多个节点的共同维护,提高了网络的可靠性和抗攻击能力。

### 三、TokenIM 2.0的应用场景 #### 3.1 企业沟通TokenIM 2.0非常适合企业内部使用,可以有效保护敏感的商业信息。企业可以通过TokenIM进行安全的团队协作和沟通。

#### 3.2 社交媒体对于社交用户来说,TokenIM 2.0提供了一个更私密的聊天环境,用户可以放心地分享个人信息而不必担心数据泄露。

#### 3.3 个人隐私保护随着网络安全问题的日益严重,个人隐私保护成为了人们越来越关注的话题。TokenIM 2.0通过其强大的加密技术,为用户提供了一个安全的通讯平台。

### 四、TokenIM 2.0与竞争对手的比较 #### 4.1 比较分析指标在分析TokenIM 2.0与其他即时通讯工具的比较时,我们考虑了安全性、功能完整性、用户体验等多个因素。

#### 4.2 TokenIM与其他通讯工具的优势与传统通讯工具相比,TokenIM 2.0的优势在于其强大的安全性和去中心化特性,用户的通讯记录不再由第三方服务商控制。

#### 4.3 TokenIM的市场竞争力TokenIM 2.0作为新一代的通讯工具,在市场上表现出色,其独特的安全性和隐私保护理念吸引了大量用户。

### 五、TokenIM 2.0的未来展望 #### 5.1 市场前景分析随着人们对隐私保护的重视,TokenIM 2.0的发展前景被广泛看好。市场对于安全通讯工具的需求将持续增长。

#### 5.2 潜在挑战尽管TokenIM 2.0有良好的市场前景,但它也面临来自传统通讯软件和其他加密通讯工具的激烈竞争。

#### 5.3 发展战略为了保持竞争力,TokenIM 2.0需要不断更新其技术,扩展用户群体,并加强市场推广。

### 六、使用TokenIM 2.0的用户体验 #### 6.1 用户界面TokenIM 2.0的用户界面设计,用户可以轻松上手。它的设计旨在提供流畅的沟通体验。

#### 6.2 使用方便性无论是发送文本、文件还是进行语音通话,TokenIM 2.0都非常方便快捷,用户只需简单的几步操作便能完成通讯。

#### 6.3 用户反馈与评价用户普遍对TokenIM 2.0的安全性和便利性给予了积极的评价,尤其是在保护个人隐私方面表现突出。

### 七、常见问题解答 #### 7.1 TokenIM 2.0安全吗?TokenIM 2.0采用了多种先进的加密技术,确保用户通讯的 privateness 和安全性。用户的数据将始终得到保护,难以被黑客攻击或窃取。

#### 7.2 TokenIM 2.0适合哪些用户?TokenIM 2.0适合任何需要保护个人隐私的用户,尤其是企业用户和关注网络安全的个人用户。无论是工作沟通还是日常社交,TokenIM 2.0都能满足需求。

#### 7.3 如何下载与安装TokenIM 2.0?用户可以通过官方网站或应用商店下载TokenIM 2.0的最新版本。安装过程非常简单,只需按照屏幕上的提示操作即可。

#### 7.4 如何使用TokenIM 2.0进行加密通讯?使用TokenIM 2.0进行加密通讯非常直观。用户只需注册账户,添加联系人,即可开始安全聊天。所有通讯内容都会被自动加密。

#### 7.5 TokenIM 2.0的费用问题?TokenIM 2.0提供了多种定价方案,其中部分功能可免费使用。对于需要更多高级功能的用户,需选择订阅计划。

#### 7.6 TokenIM 2.0如何与其他应用整合?TokenIM 2.0支持API接口,用户可以将其与其他应用进行整合,以实现更高效的工作流程和信息共享。

以上为TokenIM 2.0的全面分析,探讨了其发展历程、技术特点、应用场景及市场前景等多个方面。